Gebrauchte Ware im Netz kaufen birgt unterschiedliche Risiken und Gefahren. Die Ware kann deutlich von der Beschreibung abweichen, die Ware kommt nie an und das Geld ist futsch oder andere Betrügereien. Auch als Verkäufer ist man verschiedenen Betrugsversuchen ausgesetzt. Hier beschreibe ich den Ablauf des Abgreifens von Kreditkarten-Informationen. Nennen wir es Pishing, obwohl es nicht um Passwörter (password fishing) geht.

Ausgangslage

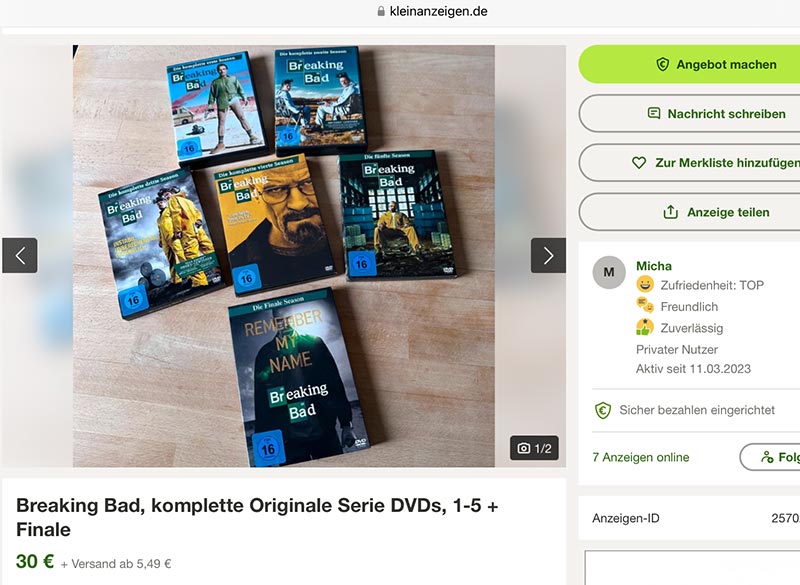

Ich beschreibe hier einen realen Vorgang anhand eines realen Angebots, was ich auf kleinanzeigen.de eingestellt hatte. Es ging um den Verakuf der DVD-Sammlung der Serie Breaking Bad.

Die originale Anzeige war diese hier…

Ablauf

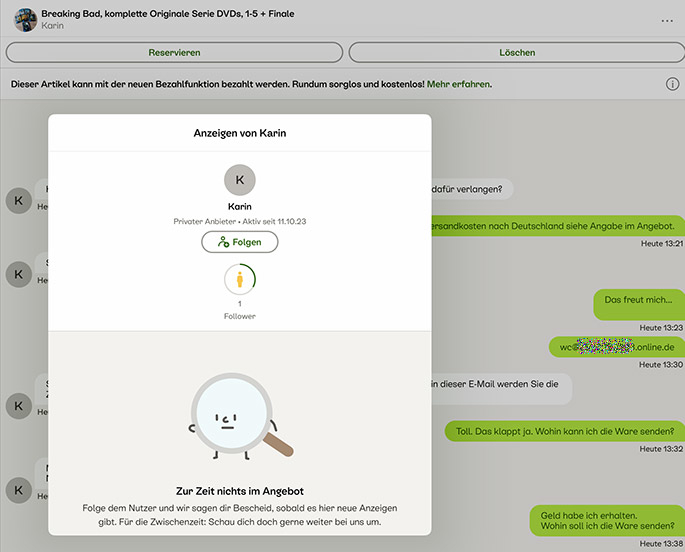

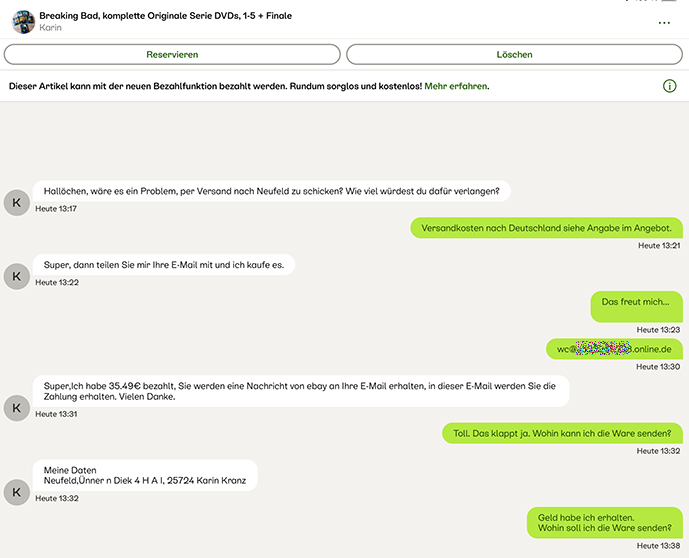

Die Anfrage einer “Karin” kommt unmittelbar, was auf einen Bot hindeutet. In der Regel handelt es sich um Frauennamen, vielleicht weil man denen weniger Böses unterstellt. In diesem Fall ist es eine “Karin”.

Die Bots sind üblicherweise nicht länger als ein oder zwei Tage auf der Plattform, so auch in diesem Fall. Karin hat sich einen Tag zuvor registriert. Natürlich hat sie keine Transaktionen. Immerhin, sie hat einen Follower ;-) .

Der Nachrichtentext ist meist kurz, verbindlich im Ton und in der Schreibweise. Auffallend ist, dass häufig Fragen gestellt werden, deren Antworten bereits in der Anzeige stehen (Preis, Versandkosten,…). Weiterhin wird oft schon die Zieladresse genannt, so als führe das zu schnellerem Vertrauen. “Senden Sie auch nach Hamburg?”, “Grüße aus Stuttgart”, “Ich bin im Urlaub in Kroatien, wohne aber in Köln”, usw. . Auf erste Antworten wird nicht eingegangen, Bot kommt gleich zum Punkt, nämlich die EMail-Adresse abfragen.

Für diesen Versuch habe ich einen neuen Email-Alias (Wegwerfadresse) angelegt. Für den Spaß heisst dieser Alias wc@….online.de . Alle weiteren Aktionen laufen nun außerhalb des Radars von Kleinanzeigen.de. Karin fragt nicht, wie sie bezahlen soll, ein weiteres Warnzeichen. In der Anzeige habe ich eigentlich darauf hingewiesen, dass ich nur PayPal oder Überweisungen akzeptiere. Der Verkäufer wird einfach informiert in sein Postfach zu schauen. Ich stelle mich weiterhin dumm.

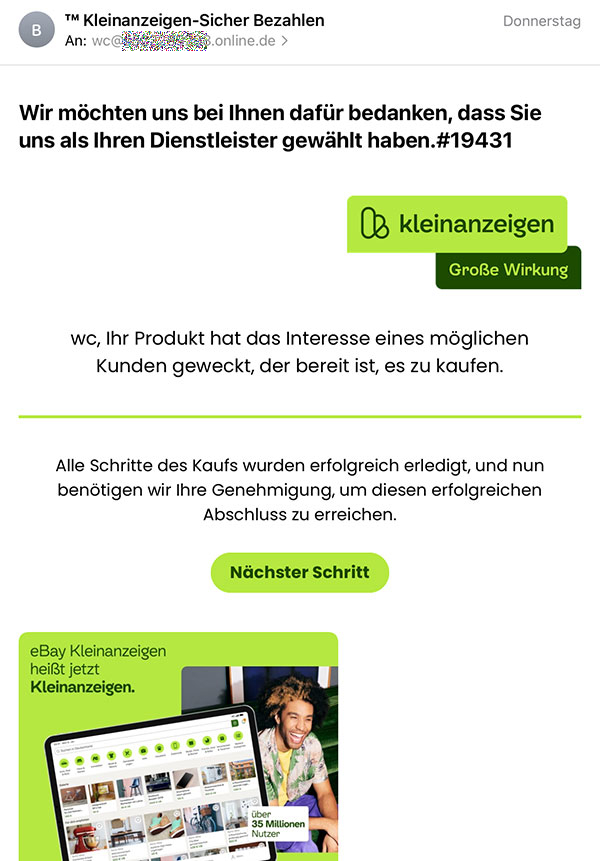

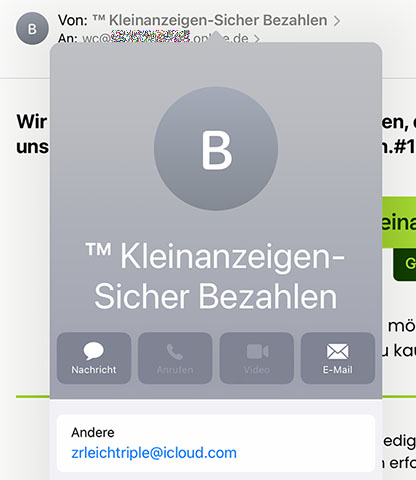

Eines muss man den Betrügern lassen, es ist alles professionell gemacht. Die erhaltene Email ist kaum von originalen Mails der Plattform Kleinanzeigen.de zu unterscheiden. Der Absender klingt toll und das TM (Trademark) ist ein besonderes Highlight. An dieser Stelle sende ich mal ein “Fuck You” an viele Mail-Client-Hersteller, so wie hier Apple. Man sieht die eigentliche Mail-Adresse des Absenders nicht und bekommt diese nur mit größter Mühe heraus. Das soll schick sein, ist aber scheiße. Hinter dem vermeintlichen “Kleinanzeigen-sicher bezahlen” steckt in diesem Falle ein iCloud-Alias (Wegwerfadresse), wie man hier sieht. Dies wäre übrigens ein guter Weg, die Betrüger zu verfolgen, denn jeder iCloud-Alias ist mit einem echten Apple-Account verbunden.

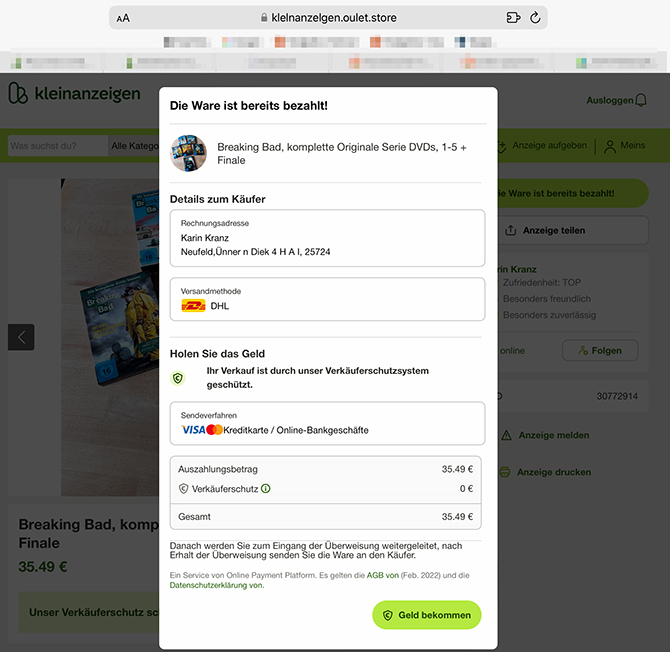

So, weiter, … der nächste Schritt über den Link in der Mail führt uns nochmal auf ein Zwischenfenster, was ebenfalls Vertrauen schaffen soll. Die Ware ist bereits bezahlt, klingt toll, macht gierig und blind. Im Hintergrund die eigene, echte Anzeige, das Dialogfenster im Vordergrund mit den erwarteten Informationen. Der Preis ist korrekt, der ausgewählte Paketdienst ist korrekt, der Name passt, Karin heißt also Kranz. Nur bei der Adresse war der Bot wohl etwas sehr kreativ. AUFGEPASST! Was steht in der Internet-Adresszeile (URL)? Da steht klelanzelgen.outlet.store.de, die i’s sind durch l’s ersetzt. Die Seite hat natürlich kein geeignetes Zertifikat. Diese Domain wird auch auf den nächsten Masken benutzt.

Des Pudels Kern

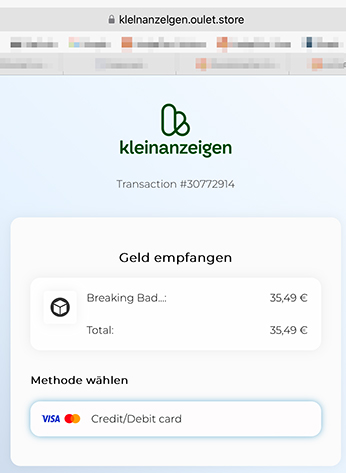

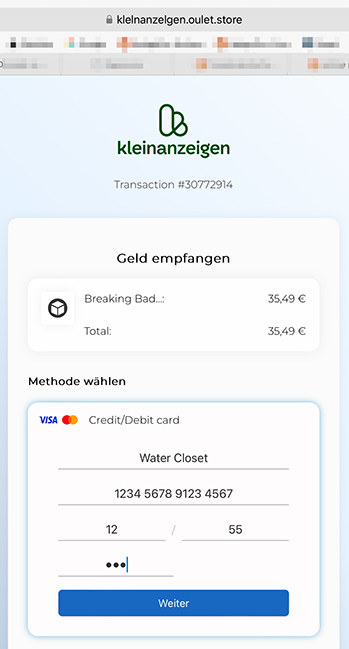

Wir wollen unser Geld bekommen, also drücken wir den Knopf und weiter geht die wilde Fahrt. Wir kommen nun zum eigentlichen Thema, es geht um unsere Kreditkarten-Daten.

Nochmal für die ganz Doofen: man muss nirgendwo alle Kreditkarteninfos angeben, einschließlich der Sicherheitsnummer (!!!), um Geld zu bekommen. Dies Alles fragt die Maske jedoch ab. Die Programmierer hätten sich hier etwas mehr Mühe mit Validierungen und Plausibilitätsproben geben können, wenigstens die Prüfsumme der Karte kontrollieren können. So ist jede Eingabe möglich, ich heiße nun Water Closet (deswegen ja die Email wc@…:-) ) und nicht nur meine Kreditkartennummer ist lustig, auch das Ablaufdatum 12/2055. Die abschließende Seite ist eine never ending site.

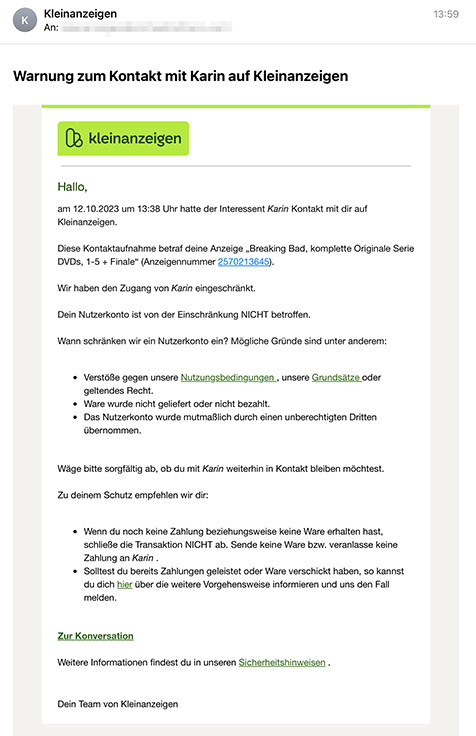

An dieser Stelle habe ich das Ganze beendet und der Plattform einen Hinweis gegeben. Karin ist unmittelbar aus dem Verkehr gezogen worden, worauf eine Mail, jetzt eine echte, hinweist.

Fazit

An sich ist der Betrug technisch gut umgesetzt. Jedoch sollte man mit ein wenig Nachdenken nicht wirklich darauf hereinfallen, oder? Die Strafverfolgung hätte ein paar Ansatzpunkte, nicht zuletzt die beteiligten Domains. Ich frage mich, wie oft das real angezeigt und verfolgt wird.